В этой статье я хотел бы поделиться советами, благодаря которым вы сможете сохранить свою безопасность и анонимность в сети. В первую очередь советы рассчитаны на людей, которые собираются работать в теневой сфере, однако будут не менее полезны и в обычной жизни, при условии, что вам важна безопасность и анонимность.

1. Понимание общих правил безопасности

Я считаю, что в первую очередь безопасность должна строиться на понимании человеком её принципов, а не на бессознательном копировании каких-то настроек.

Так же прошу навсегда запомнить одну простую истину: Чувствовать себя в безопасности и быть в безопасности – две совершенно разные вещи.

Меньше стоит рассказывать людям о том, чем вы занимаетесь. Это лично ваше, и никому до этого дела не должно быть. Девушке, другу, маме, папе, не надо никому об этом знать. Условно сегодня-завтра вы заработаете приличную сумму денег, купите себе машину дорогую. Вам обязательно начнут завидовать, у кого-то разрыв шаблона случиться и вас сдадут к чертям. Доверять нельзя никому. Помните, все люди женятся или выходят за муж потому что уверенны, что с этим человеком они хотят связать всю оставшуюся жизнь, но каждый год в России более полумиллиона разводов. Не надо думать, что вы сможете доверять кому-то от начала и до конца, доверять можно только этому гайду по безопасности.

Еще важный момент про общение в сети. Спустя время у вас в контактах появится много много людей. Всевозможных продавцов, покупателей и так далее. Тут тоже нужно учитывать важный факт, не надо никому в сети рассказывать о себе, как вас зовут, сколько вам лет, где вы живете и тд. Даже если вас посетят мысли, я же с ним работаю уже больше года, почему бы мне с ним не выпить пивка и поболтать о жизни? Не вздумайте. Этого делать категорически нельзя. Думаю вы догадываетесь почему… Вне зависимости, как давно вы знаете этого партнера и сколько лет вы с ним работаете, это может быть человек из органов. А может он прокололся, его нашли и сейчас через него подельников раскручивают, чтобы их тоже задержать. Некоторые из них будут возражать и говорить, что вы с ним через столько прошли! Я не спорю, но стоит учитывать, что на подобном пиздеже уже словили кучу киберпреступников. Сначала идет разработка и полный сбор данных, а потом уже задержание с обвинением, так что молчание – золото.

Для близких людей и семьи придумайте легенду и ее толкайте. Например, разработка сайтов и реклама, платят хорошо. Кто-то из семьи, конечно, вряд ли вас сдаст, но на них надавить могут и вынудить выступить против вас, в органах отуплять классно умеют. А тем более девушка или жена, с этим тоже надо быть осторожным. Чуть что и она на зло сдаст мусорам всю инфу, такое тоже бывает. Фильтруем и дозируем информацию. Друзья - друзей не бывает, инфу тоже им лучше не стоит знать, купить можно каждого, вопрос только в цене.

Если рассмотреть это все, так сказать, на "бытовом" уровне, то могу привести пару примеров того, чего делать не надо:

#НЕ надо оплачивать модем для доступа в интернет для рабочей машины со своей банковской карты.

#НЕ надо оформлять модем на свое имя.

#НЕ надо заходить в социальные сети, проверять свою почту с рабочего пк.

#НЕ надо рассказывать жене, что украл биткоины у богатенького студента.

#НЕ надо встречаться попить пива с давнишнем подельником.

Это не полный список, но надо в голове у себя уложить эту информацию и не повторять чужих ошибок. Я только подчеркну, что социальная безопасность важнее чем вы думаете. Компьютер настроить - это пол дела. Но если вы не понимаете основ соц. безопасности, то я ничем уже вам помочь не могу.

Поэтому просто начинаем думать головой и не связываем работу и личную жизнь. Если соблюдать эти 2 правила, то социальных ошибок не будет, и будете вы как неуловимый Джо.

2. Чеклист по правильной настройке своего компьютера

2.1 Покупка компьютера для работы

В первую очередь понадобятся наличные. Старые добрые государства до сих пор выпускают бумажные банкноты.

Можно пойти в компьютерный клуб или другое место, где есть компьютер с доступом в интернет. Он нужен для создания адреса электронной почты. Для входа в компьютерный клуб расплачиваемся наличными и входим анонимно.

Вместо стандартного Gmail лучше зарегистрировать бесплатный аккаунт Protonmail. Нигде нельзя указывать личные данные или даты, в том числе в почтовом адресе, только псевдоним. Пароль из трёх-четырёх слов, символов и цифр. Лучше запомнить его, а не записывать на листе бумаги.

Далее идем на на барахолки типа Авито/Куфар и ищем хороший компьютер для работы. Проверьте, что устройство было в рабочем состоянии и с приличными характеристиками. Договоритесь с продавцом о подходящем времени встрече в общественном месте, чтобы совершить сделку, заплатите наличными.

Как только у вас появился ноутбук, пришло время хорошенько поработать над его настройкой.

2.2 Выбор операционной системы

Пользователям MS Windows и macOS уже нечего терять. Эти операционные системы заполнены троянами NSA и имеют полный доступ к вашему компьютеру как минимум с 1998 года (согласно Сноудену).

Вы же помните новости, когда все машины с Windows XP в мире обновили 9 системных файлов, даже когда служба обновления Windows была отключена? А теперь с Windows 10 ваш процессор постоянно активен, даже в режиме ожидания. Самое время задуматься над тем, чем занят компьютер без вашего ведома...

Итак, в качестве основной операционной системы вашего компьютера я рекомендую использовать Linux.

Для этого мы идем в ближайший торговый центр и покупаем USB-флэшку на 8 ГБ. В торговых центрах, как правило, также есть бесплатный Wi-Fi, поэтому следом идём на фудкорт, открываем ноутбук и скачиваем Linux Mint и Balena Etcher

(это как один из вариантов: анонимный доступ можно обеспечить и на других дистрибутивах Linux. Использование Windows в качестве основной операционной системы не рекомендуется, только в виртуальной машине).

ВНИМАНИЕ: НЕ ЗАБЫВАЕМ ПОЛНОСТЬЮ ЗАШИФРОВАТЬ СВОЮ СИСТЕМУ!

/СОЗДАЕМ СОБСТВЕННЫЙ VPN/

2.4 Использование виртуальных машин

Делаем загрузочную флэшку Linux MInt с помощью Balena Etcher.

Далее мы устанавлием в Linux Mint программу Virtualbox.

*Вот прямая ссылка на скачивание установочного файла VirtualBox с офф. Сайта

2.5 Связка Whonix + Kali

Linux/Windows 7

Далее предстоит пустить трафик в Windows 7 и Kali Linux через Whonix

Используем Windows 7 и Kali Linux для выхода в сеть и для работы. Таким образом, весь трафик будет идти через Tor, благодаря Whonix'у. Это исключит утечки. Создать виртуальные машины с Windows и Kali Linux вы сможете и без моих подсказок, благо гайдов в интернете полно.

*Для того, что бы пустить весь трафик в виртуалке с Виндой через Whonix:

Первое, что нужно сделать, жмем правок кнопкой мыши по виртуалке с Windows выбираем пункт "настроить", далее переходим в "Сеть" отключаем первый адаптер -> включаем второй адаптер -> выбираем "Внутренняя сеть" ниже выбираем "Whonix"

Переходим в ней в "Центр управления сетями и общим доступом" -> "Изменения параметров адаптера" и нажимаем свойства ->Свойства IPv4 и вставляем туда следующее:

Ip - 10.152.152.44

Маска - 255.0.0.0

Шлюз - 10.152.152.10

Dns - 10.152.152.10

Сохраняем и проверяем интернет. Теперь веcь трафик идет через ТОР и Whonix Gateway.

*Для того, что бы пустить весь трафик в виртуалке с Kali Linux через Whonix:

Первое, что нужно сделать, жмем правок кнопкой мыши по виртуалке с Kali Linux выбираем пункт "настроить", далее переходим в "Сеть" отключаем первый адаптер -> включаем второй адаптер -> выбираем "Внутренняя сеть" ниже выбираем "Whonix"

Внимание: все действия необходимо выполнять от root пользователя.

Открываем терминал в Kali и отключаем наш сетевой адаптер:

ip link set eth0 down

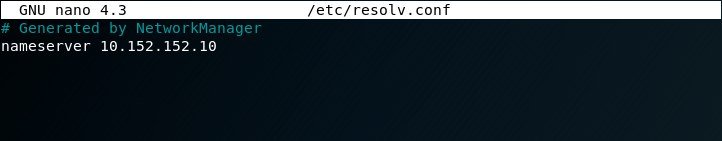

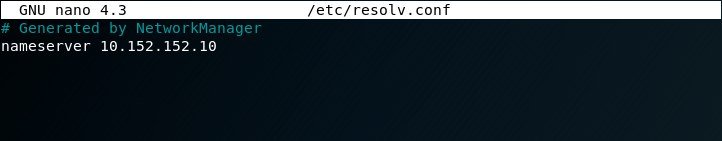

Следующим шагом нужно отредактировать /etc/resolv.conf, пишем:

nano /etc/resolv.conf

удаляем тот адрес который там вписан и вместо него прописываем:

nameserver 10.152.152.10

Теперь отредактируем файл /etc/network/interfaces, пишем в терминале:

nano /etc/network/interfaces

и в конец этого файла дописываем:

auto eth0

iface eth0 inet static

address 10.152.152.11

netmask 255.255.192.0

gateway 10.152.152.10

В итоге мы получаем полностью изолированную операционную систему, весь трафик которой идет через сеть Tor.

1. Понимание общих правил безопасности

Я считаю, что в первую очередь безопасность должна строиться на понимании человеком её принципов, а не на бессознательном копировании каких-то настроек.

Так же прошу навсегда запомнить одну простую истину: Чувствовать себя в безопасности и быть в безопасности – две совершенно разные вещи.

Меньше стоит рассказывать людям о том, чем вы занимаетесь. Это лично ваше, и никому до этого дела не должно быть. Девушке, другу, маме, папе, не надо никому об этом знать. Условно сегодня-завтра вы заработаете приличную сумму денег, купите себе машину дорогую. Вам обязательно начнут завидовать, у кого-то разрыв шаблона случиться и вас сдадут к чертям. Доверять нельзя никому. Помните, все люди женятся или выходят за муж потому что уверенны, что с этим человеком они хотят связать всю оставшуюся жизнь, но каждый год в России более полумиллиона разводов. Не надо думать, что вы сможете доверять кому-то от начала и до конца, доверять можно только этому гайду по безопасности.

Еще важный момент про общение в сети. Спустя время у вас в контактах появится много много людей. Всевозможных продавцов, покупателей и так далее. Тут тоже нужно учитывать важный факт, не надо никому в сети рассказывать о себе, как вас зовут, сколько вам лет, где вы живете и тд. Даже если вас посетят мысли, я же с ним работаю уже больше года, почему бы мне с ним не выпить пивка и поболтать о жизни? Не вздумайте. Этого делать категорически нельзя. Думаю вы догадываетесь почему… Вне зависимости, как давно вы знаете этого партнера и сколько лет вы с ним работаете, это может быть человек из органов. А может он прокололся, его нашли и сейчас через него подельников раскручивают, чтобы их тоже задержать. Некоторые из них будут возражать и говорить, что вы с ним через столько прошли! Я не спорю, но стоит учитывать, что на подобном пиздеже уже словили кучу киберпреступников. Сначала идет разработка и полный сбор данных, а потом уже задержание с обвинением, так что молчание – золото.

Для близких людей и семьи придумайте легенду и ее толкайте. Например, разработка сайтов и реклама, платят хорошо. Кто-то из семьи, конечно, вряд ли вас сдаст, но на них надавить могут и вынудить выступить против вас, в органах отуплять классно умеют. А тем более девушка или жена, с этим тоже надо быть осторожным. Чуть что и она на зло сдаст мусорам всю инфу, такое тоже бывает. Фильтруем и дозируем информацию. Друзья - друзей не бывает, инфу тоже им лучше не стоит знать, купить можно каждого, вопрос только в цене.

Если рассмотреть это все, так сказать, на "бытовом" уровне, то могу привести пару примеров того, чего делать не надо:

#НЕ надо оплачивать модем для доступа в интернет для рабочей машины со своей банковской карты.

#НЕ надо оформлять модем на свое имя.

#НЕ надо заходить в социальные сети, проверять свою почту с рабочего пк.

#НЕ надо рассказывать жене, что украл биткоины у богатенького студента.

#НЕ надо встречаться попить пива с давнишнем подельником.

Это не полный список, но надо в голове у себя уложить эту информацию и не повторять чужих ошибок. Я только подчеркну, что социальная безопасность важнее чем вы думаете. Компьютер настроить - это пол дела. Но если вы не понимаете основ соц. безопасности, то я ничем уже вам помочь не могу.

Поэтому просто начинаем думать головой и не связываем работу и личную жизнь. Если соблюдать эти 2 правила, то социальных ошибок не будет, и будете вы как неуловимый Джо.

2. Чеклист по правильной настройке своего компьютера

2.1 Покупка компьютера для работы

В первую очередь понадобятся наличные. Старые добрые государства до сих пор выпускают бумажные банкноты.

Можно пойти в компьютерный клуб или другое место, где есть компьютер с доступом в интернет. Он нужен для создания адреса электронной почты. Для входа в компьютерный клуб расплачиваемся наличными и входим анонимно.

Вместо стандартного Gmail лучше зарегистрировать бесплатный аккаунт Protonmail. Нигде нельзя указывать личные данные или даты, в том числе в почтовом адресе, только псевдоним. Пароль из трёх-четырёх слов, символов и цифр. Лучше запомнить его, а не записывать на листе бумаги.

Далее идем на на барахолки типа Авито/Куфар и ищем хороший компьютер для работы. Проверьте, что устройство было в рабочем состоянии и с приличными характеристиками. Договоритесь с продавцом о подходящем времени встрече в общественном месте, чтобы совершить сделку, заплатите наличными.

Как только у вас появился ноутбук, пришло время хорошенько поработать над его настройкой.

2.2 Выбор операционной системы

Пользователям MS Windows и macOS уже нечего терять. Эти операционные системы заполнены троянами NSA и имеют полный доступ к вашему компьютеру как минимум с 1998 года (согласно Сноудену).

Вы же помните новости, когда все машины с Windows XP в мире обновили 9 системных файлов, даже когда служба обновления Windows была отключена? А теперь с Windows 10 ваш процессор постоянно активен, даже в режиме ожидания. Самое время задуматься над тем, чем занят компьютер без вашего ведома...

Итак, в качестве основной операционной системы вашего компьютера я рекомендую использовать Linux.

Для этого мы идем в ближайший торговый центр и покупаем USB-флэшку на 8 ГБ. В торговых центрах, как правило, также есть бесплатный Wi-Fi, поэтому следом идём на фудкорт, открываем ноутбук и скачиваем Linux Mint и Balena Etcher

(это как один из вариантов: анонимный доступ можно обеспечить и на других дистрибутивах Linux. Использование Windows в качестве основной операционной системы не рекомендуется, только в виртуальной машине).

ВНИМАНИЕ: НЕ ЗАБЫВАЕМ ПОЛНОСТЬЮ ЗАШИФРОВАТЬ СВОЮ СИСТЕМУ!

/СОЗДАЕМ СОБСТВЕННЫЙ VPN/

2.4 Использование виртуальных машин

Делаем загрузочную флэшку Linux MInt с помощью Balena Etcher.

Далее мы устанавлием в Linux Mint программу Virtualbox.

*Вот прямая ссылка на скачивание установочного файла VirtualBox с офф. Сайта

2.5 Связка Whonix + Kali

Linux/Windows 7

Далее предстоит пустить трафик в Windows 7 и Kali Linux через Whonix

Используем Windows 7 и Kali Linux для выхода в сеть и для работы. Таким образом, весь трафик будет идти через Tor, благодаря Whonix'у. Это исключит утечки. Создать виртуальные машины с Windows и Kali Linux вы сможете и без моих подсказок, благо гайдов в интернете полно.

*Для того, что бы пустить весь трафик в виртуалке с Виндой через Whonix:

Первое, что нужно сделать, жмем правок кнопкой мыши по виртуалке с Windows выбираем пункт "настроить", далее переходим в "Сеть" отключаем первый адаптер -> включаем второй адаптер -> выбираем "Внутренняя сеть" ниже выбираем "Whonix"

Переходим в ней в "Центр управления сетями и общим доступом" -> "Изменения параметров адаптера" и нажимаем свойства ->Свойства IPv4 и вставляем туда следующее:

Ip - 10.152.152.44

Маска - 255.0.0.0

Шлюз - 10.152.152.10

Dns - 10.152.152.10

Сохраняем и проверяем интернет. Теперь веcь трафик идет через ТОР и Whonix Gateway.

*Для того, что бы пустить весь трафик в виртуалке с Kali Linux через Whonix:

Первое, что нужно сделать, жмем правок кнопкой мыши по виртуалке с Kali Linux выбираем пункт "настроить", далее переходим в "Сеть" отключаем первый адаптер -> включаем второй адаптер -> выбираем "Внутренняя сеть" ниже выбираем "Whonix"

Внимание: все действия необходимо выполнять от root пользователя.

Открываем терминал в Kali и отключаем наш сетевой адаптер:

ip link set eth0 down

Следующим шагом нужно отредактировать /etc/resolv.conf, пишем:

nano /etc/resolv.conf

удаляем тот адрес который там вписан и вместо него прописываем:

nameserver 10.152.152.10

Теперь отредактируем файл /etc/network/interfaces, пишем в терминале:

nano /etc/network/interfaces

и в конец этого файла дописываем:

auto eth0

iface eth0 inet static

address 10.152.152.11

netmask 255.255.192.0

gateway 10.152.152.10

В итоге мы получаем полностью изолированную операционную систему, весь трафик которой идет через сеть Tor.