Свойства и метаданные:

Это может быть очевидно для многих, но не для всех. К большинству файлов прикреплены метаданные. Хорошими примерами являются изображения, которые хранят информацию EXIF , которая может содержать много информации, такой как координаты GPS, модель камеры/телефона, и когда именно это было сделано. Хотя эта информация может не указывать напрямую, кто вы, она может точно сказать, где вы находились в определенный момент, что может позволить другим использовать различные источники, чтобы найти вас (камеры видеонаблюдения или другие кадры, снятые в том же месте в одно и то же время во время протест, например). Вы должны проверить любой файл, который вы разместите на этих платформах, на наличие свойств, которые могут содержать любую информацию, которая может привести к вам.

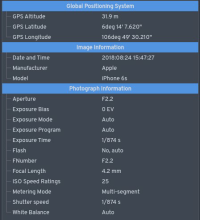

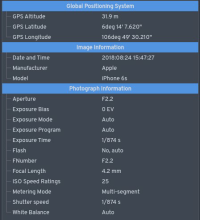

Вот пример данных EXIF, которые могут быть на изображении:

Это также работает для видео. Да, у видео тоже есть геотеги, и многие об этом даже не подозревают. Вот, например, очень удобный инструмент для геолокации видео на YouTube:

https://mattw.io/youtube-geofind/location [Archive.org]

По этой причине вам всегда нужно быть невероятно осторожным при загрузке файлов с использованием ваших анонимных идентификаторов и проверять метаданные этих файлов.

Даже если вы публикуете обычный текстовый файл, вы всегда должны дважды или трижды проверять его на предмет утечки информации перед публикацией.

Водяной знак:

Фото/Видео/Аудио:

Изображения/видео часто содержат видимые водяные знаки, указывающие на то, кто является владельцем/создателем, но в различных продуктах также есть невидимые водяные знаки, предназначенные для идентификации самого зрителя.

Итак, если вы разоблачитель и думаете об утечке какого-либо файла изображения/аудио/видео. Подумать дважды. Есть вероятность, что они могут содержать невидимые водяные знаки, которые будут включать информацию о вас как о зрителе. Такие водяные знаки можно включить с помощью простого переключателя, такого как Zoom (видео или аудио ), или с помощью расширений для популярных приложений, таких как Adobe Premiere Pro. Они могут быть вставлены различными системами управления контентом.

Недавний пример, когда кто-то слил запись встречи в Zoom, был пойман из-за водяных знаков:

https://theintercept.com/2021/01/18/leak-zoom-meeting/ [Tor Mirror] [Archive.org]

Такие водяные знаки могут быть вставлены различными продуктами с использованием стеганографии и могут противостоять сжатию и повторному кодированию .

Эти водяные знаки нелегко обнаружить, и, несмотря на все усилия, они могут позволить идентифицировать источник.

В дополнение к водяным знакам камера, используемая для съемки (и, следовательно, устройство, используемое для съемки) видео, также может быть идентифицирована с использованием различных методов, таких как идентификация объектива , что может привести к деанонимизации.

Будьте предельно осторожны при публикации видео/изображений/аудиофайлов с известных коммерческих платформ, так как они могут содержать такие невидимые водяные знаки в дополнение к деталям самих изображений. Гарантированной 100% защиты от них нет. Вам придется руководствоваться здравым смыслом.

Печать водяных знаков:

Знаете ли вы, что ваш принтер, скорее всего, тоже шпионит за вами? Даже если он не подключен ни к какой сети? Обычно это известно многим людям в ИТ-сообществе, но немногим посторонним.

Да… Ваши принтеры могут быть использованы для вашей деанонимизации, как описано в EFF здесь

https://www.eff.org/issues/printers [Archive.org]

С этим (старым, но все еще актуальным) видео, объясняющим, как это сделать с EFF:

https://www.youtube.com/watch?v=izMGMsIZK4U [Invidious]

Многие принтеры печатают невидимый водяной знак, позволяющий идентифицировать принтер на каждой печатной странице. Это называется стеганографией принтера . Нет реального способа смягчить это, кроме как узнать о своем принтере и убедиться, что он не печатает невидимых водяных знаков. Это важно, если вы собираетесь печатать анонимно.

Вот (старый, но все еще актуальный) список принтеров и брендов, которые не печатают такие точки отслеживания, предоставленные EFF

https://www.eff.org/pages/list-printers-what-do-or-do-not -display-tracking-dots [Archive.org]

Вот также несколько советов из документации Whonix (

https://www.whonix.org/wiki/Printing_and_Scanning [Archive.org] ):

Никогда не печатайте в цвете, обычно водяные знаки отсутствуют без цветных тонеров/картриджей

Пиксельная или размытая информация:

Вы когда-нибудь видели документ с размытым текстом? Вы когда-нибудь высмеивали те фильмы/сериалы, в которых они «улучшают» изображение, чтобы восстановить, казалось бы, нечитаемую информацию?

Что ж, есть методики восстановления информации из таких документов, видео и картинок.

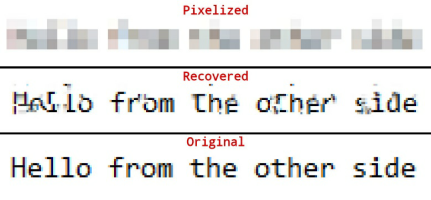

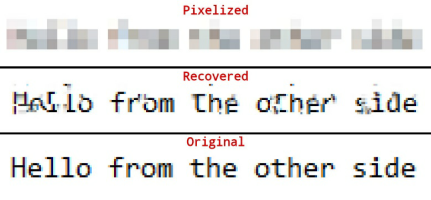

Вот, например, проект с открытым исходным кодом, который вы могли бы использовать для самостоятельного восстановления текста из некоторых размытых изображений:

https://github.com/beurtschipper/Depix [Archive.org]

Это, конечно, проект с открытым исходным кодом, доступный для всех. Но вы можете себе представить, что такие методы, вероятно, использовались ранее другими противниками. Их можно использовать для раскрытия размытой информации из опубликованных документов, которая затем может быть использована для вашей деанонимизации.

Существуют также учебные пособия по использованию таких методов с использованием инструментов редактирования фотографий, таких как GIMP, таких как

https://medium.com/@somdevsangwan/unblurring-images-for-osint-and-more-part-1-5ee36db6a70b [Archive.org] затем

https://medium.com/@somdevsangwan/deblurring-images-for-osint-part-2-ba564af8eb5d [Scribe.rip] [Archive.org]

Наконец, вы найдете множество ресурсов по удалению размытия здесь:

https://github.com/subeeshvasu/Awesome-Deblurring [Archive.org]

Некоторые онлайн-сервисы могут даже в какой-то степени помочь вам сделать это автоматически, например инструмент расширения MyHeritage.com:

https://www.myheritage.com/photo-enhancer [Archive.org]

Вот результат изображения выше:

Конечно, на данном этапе этот инструмент больше похож на «угадывание», чем на реальное удаление размытия, но его может быть достаточно, чтобы найти вас с помощью различных сервисов обратного поиска изображений.

Существуют также методы устранения размытия/депикселизации частей видео: см.

https://positive.security/blog/video-depixelation [Archive.org]

По этой причине всегда чрезвычайно важно, чтобы вы правильно редактировали и курировали любой документ, который хотите опубликовать. Размытия недостаточно, и вы всегда должны полностью затемнять/удалять любые конфиденциальные данные, чтобы избежать любых попыток восстановления данных от любого злоумышленника. Не пикселизируйте, не размывайте, просто ставьте жесткий черный прямоугольник для редактирования информации.